Introduzione al ransomware

Hai mai incontrato il termine "riscatto"? Il riscatto è di solito una grande somma di denaro richiesta in cambio di qualcuno o qualcosa. È comunemente usato nei casi di rapimento in cui il rapitore richiede un riscatto in cambio dell'ostaggio.

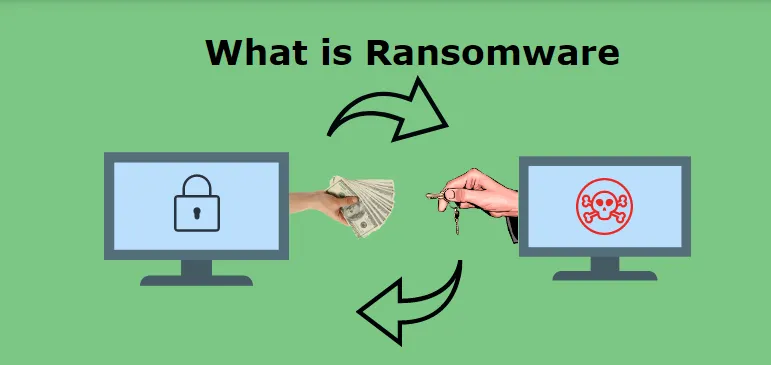

Il ransomware o come si potrebbe fare riferimento ad esso come "malware di riscatto" non è diverso. È un tipo di malware che blocca l'accesso alle proprie risorse di sistema o minaccia di rendere pubblici i dati sensibili delle vittime se non viene pagato un riscatto. Le sue radici risalgono alla fine degli anni '80. Il primo malware di questo tipo è stato scritto da Joseph Popp nel 1989 ed era conosciuto con il nome di "PC Cyborg".

Tuttavia allora il ransomware non rappresentava una grande minaccia in quanto chiunque avesse una discreta conoscenza dei computer poteva facilmente invertire il malware e risolvere il problema. Con il tempo, il ransomware si è evoluto fino al punto in cui non è possibile invertirlo senza ottenere la chiave di decrittazione.

Come funziona il ransomware?

- La crittografia svolge un ruolo vitale nel funzionamento del ransomware. In particolare, è la criptovirologia, una branca della crittografia specializzata nella progettazione di software dannoso. La crittografia utilizza le funzionalità di crittografia per crittografare e decrittografare i dati con l'aiuto di chiavi. Il ransomware crittografa i dati della vittima rendendoli illeggibili, quindi inutilizzabili e corrotti. Richiede quindi un riscatto in cambio della chiave che può decrittografare i dati e renderli nuovamente utilizzabili.

- Questa tecnica è ben nota con il nome di "estorsione criptovirale". In questo caso è impossibile decifrare i dati interessati senza la chiave di decrittazione. I riscatti sono richiesti sotto forma di valute digitali come le criptovalute, ad esempio bitcoin per aiutare a garantire che le transazioni rimangano non tracciabili. Gli autori sfruttano questa procedura di cambio per evitare di essere rintracciati.

In che modo il mio sistema può essere infettato da Ransomware?

Il ransomware di solito si diffonde tramite interazioni umane con Internet su un browser. Potrebbe essere mascherato da allegati o collegamenti in un'e-mail su cui un utente potrebbe fare clic per pura curiosità. Potrebbe anche far parte di una pubblicità online o di collegamenti su un sito Web che porterebbe a un sito Web dannoso o scaricare il malware nel proprio sistema con il pretesto di scaricare un altro file che la vittima troverebbe altrimenti utile.

Tuttavia, ci sono stati casi in cui i ransomware sono stati in grado di navigare da un sistema all'altro senza alcun intervento umano. Ad esempio, il ransomware "WannaCry" che ha creato il caos all'inizio del 2017 aveva infettato fino a 200.000 computer in 150 paesi.

Tipi / tipi di ransomware

Ecco alcuni nuovi tipi / tipi di ransomware di cui dovresti essere a conoscenza:

1. CryptoLocker

Questo ransomware ha come target i sistemi operativi in esecuzione su Microsoft Windows. Migrerebbe come allegati via e-mail. È stato molto attivo per un breve periodo dal 5 settembre 2013 a fine maggio 2014. Tuttavia, in questo breve periodo di tempo, si ritiene che un totale di $ 3 milioni di dollari sia stato estorto dalle vittime. Sebbene sia stato rimosso nel maggio 2014, è fornito come base di base per molti altri ransomware futuri che devono ancora venire sul mercato come CryptoWall, Torrent Locker, ecc.

2. Puzzle

Inizialmente sviluppato nel 2016 era noto come "BitcoinBlackmailer". Crittografa i propri dati e procede eliminandoli a intervalli regolari a meno che non venga pagato il riscatto. Un'ora è fornita alla vittima per il pagamento del riscatto. Il primo file viene eliminato dopo questa ora iniziale se il riscatto non viene ricevuto. Qui in avanti il numero di file cancellati aumenta esponenzialmente in caso di mancata ricezione del riscatto richiesto. La vittima ha un massimo di 72 ore per sborsare il riscatto dopo il quale vengono eliminati tutti i file.

3. Petya

Attacca direttamente il meccanismo di avvio del computer corrompendo il record di avvio principale ed eseguendo un payload che impedisce l'avvio del sistema. Questo ransomware prende di mira i sistemi Windows.

4. KeRanger

Questo ransomware è progettato per attaccare i computer in esecuzione su Mac OS e ha interessato oltre 7000 sistemi che utilizzano Mac. Crittografa i tuoi file e dati mentre richiede un riscatto in cambio della decodifica dello stesso.

5. ZCryptor

Si infiltra nel sistema mascherandosi da installatore del software richiesto. Una volta installato, influisce su unità esterne e unità flash per propagarsi ulteriormente su altri computer. Dopo di che crittografa i file aggiungendo un'estensione .zcrypt al file.

Rilevazione e prevenzione

Uno dovrebbe fare uso di software anti-ransomware per rilevare le intrusioni di ransomware in una fase iniziale. Ad esempio, Cyberson fornisce software gratuito "RansomFree" progettato per trovare e prevenire attacchi da ransomware. Ce ne sono pochi altri sul mercato, questi sono il Ransom Stopper di CyberSight, l'anti-ransomware di allarme di Check Point, l'anti-ransomware di CryptoDrop. Questi software vengono attivati quando rilevano un file crittografato. Si basano anche su altri comportamenti tipici del ransomware per spronarsi all'azione.

Misure preventive

Poche misure preventive da adottare sono:

1. Backup

Assicurati di ripristinare periodicamente i tuoi file e salvarli su un altro disco rigido esterno o in remoto sul cloud. In questo modo la perdita di dati può essere evitata a causa di molti altri possibili guasti come crash del sistema e non solo da ransomware.

2. Aggiornamento delle versioni del sistema operativo

Si dovrebbe mantenere i loro sistemi aggiornati all'ultima versione del sistema operativo poiché queste versioni tendono ad avere aggiornamenti che possono bloccare gli attacchi ransomware o renderli meno catastrofici in natura.

3. Utilizzo del software anti-ransomware

La protezione del sistema con software anti-ransomware consente di adottare misure preventive nelle prime fasi dell'attacco. Inoltre, è necessario mantenere aggiornato il software anti-ransomware ed eseguire la scansione del proprio sistema a intervalli regolari.

4. Blocca indirizzi e-mail sconosciuti e siti Web potenzialmente dannosi

Prevenire tali e-mail e collegamenti dannosi che sono responsabili degli attacchi può aiutare a stroncare il problema sul nascere. Questa impostazione può essere personalizzata utilizzando le proprie impostazioni antivirus.

Come rimuovere Ransomware?

Una volta infettati, hai solo tre opzioni a cui prestare attenzione:

1. Formatta e ripristina i file di backup: assicurati di formattare e scansionare il ransomware. Elimina tutti i file trovati interessati e quindi ripristina i dati dal tuo backup.

2. Usa il software di decrittografia: se il ransomware è meno grave, potresti trovare uno strumento di decrittografia che può aiutare a decifrare i file interessati senza pagare un riscatto.

3. Risolvi il riscatto: dal momento che i ransomware più sofisticati non possono essere decifrati utilizzando gli strumenti di decrittazione gratuiti disponibili online. Uno potrebbe dover pagare il riscatto. Va anche notato che il pagamento del riscatto non garantisce che si sarà in grado di ripristinare i dati.

Articoli consigliati

Questa è una guida a What is Ransomware ?. Qui discutiamo la definizione, i concetti, il rilevamento e la prevenzione di Ransomware. Puoi anche consultare i nostri altri articoli suggeriti per saperne di più -

- Guida definitiva a Cos'è CSS3?

- Tutorial su AWT in Java

- Che cos'è l'API in Java?

- Che cos'è il linguaggio di programmazione Kotlin?