Introduzione alle sfide della sicurezza informatica

Nel mondo di oggi, Cyber Security Challenges è stata la sicurezza nazionale, organizzazioni che vanno dalle piccole alle grandi imprese, università pubbliche e private, ospedali, tutti inclini a attacchi informatici provenienti da tutto il mondo. Nella nostra ricerca per affrontare le nuove minacce emergenti, spesso affrontiamo sfide che si devono affrontare per proteggere il loro territorio.

Molto recentemente, potresti aver sentito che Wikipedia è stata messa offline (9 settembre 2019) nelle regioni dei paesi del Medio Oriente perché è stata attaccata con un massiccio e ampio attacco di negazione del servizio distribuito. Quindi se i cattivi non risparmiano un'istruzione gratuita, cosa possiamo aspettarci di meno da loro?

Di seguito viene indicato un dettaglio che spiega perché le sfide per la sicurezza informatica dovrebbero essere la massima priorità delle migliori organizzazioni nel 2019.

Principali sfide alla sicurezza informatica

1) Minacce persistenti avanzate

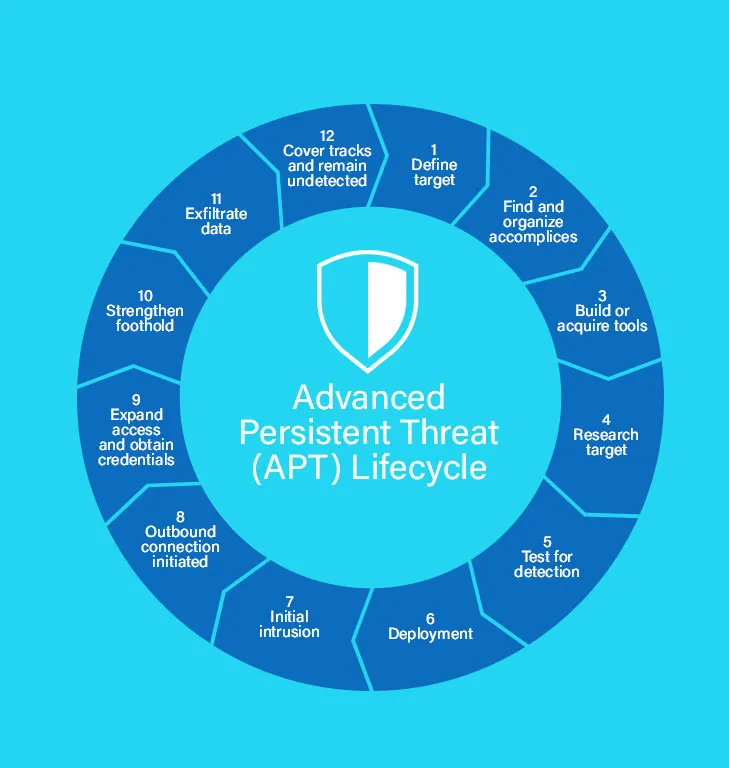

- Le minacce persistenti avanzate sono quelle minacce che si aggirano furtivamente per penetrare sistemi e server e rimangono lì per un periodo più lungo senza essere notate / rilevate da nessuno.

- Sono progettati appositamente per estrarre informazioni altamente sensibili e al giorno d'oggi molte organizzazioni non riescono a proteggersi da attacchi di minacce persistenti avanzati.

- Gli APT non sono come i normali malware, sono progettati appositamente per uno scopo e, in altre parole, vengono realizzati per attacchi mirati. Di seguito è riportato un ciclo di vita rappresentato da una minaccia persistente avanzata.

2) Evoluzione del ransomware

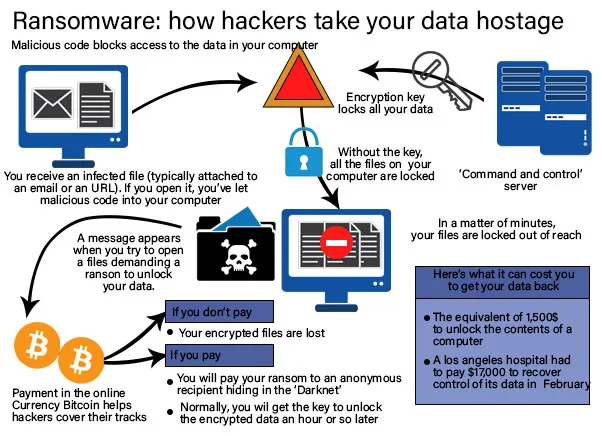

- Gli ultimi anni hanno visto un diffuso aumento degli attacchi Ransomware. Il ransomware può anche essere classificato come un tipo di attacchi APT in cui un malware penetra all'interno del sistema e, con il passare dei giorni, inizia a crittografare lentamente tutti i file.

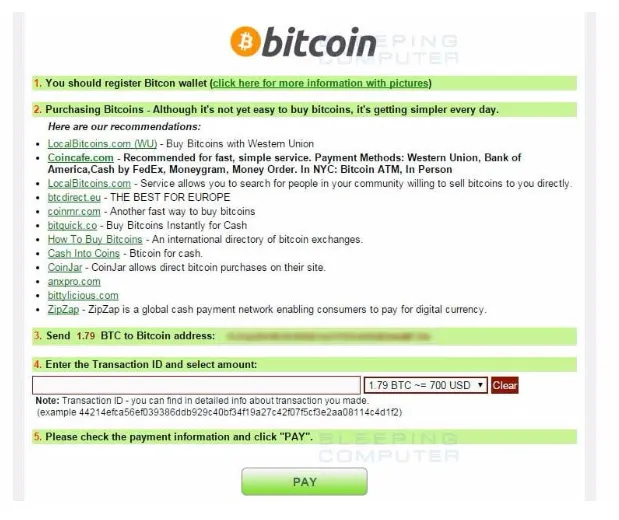

- Infine, tutti i file sul proprio sistema vengono bloccati e viene richiesto un riscatto di solito sotto forma di bitcoin (Perché è difficile rintracciarlo).

- Una volta effettuato il pagamento, gli hacker forniscono una chiave di decrittografia, utilizzando la quale tutti i dati possono essere decifrati indietro e l'accesso viene restituito.

- Ci possono essere casi in cui un hacker con una mentalità pessima può prendere tutto il denaro richiesto ma ancora non fornire la chiave di decrittazione.

- Il ransomware è la rovina della sicurezza informatica, dei professionisti dei dati, dell'IT e dei dirigenti. Di seguito è un'anatomia di un attacco di Ransomware.

Alcuni esempi di Ransomware sono Cryptolocker, Bad Rabbit, Wanna cry, Goldeneye, Zcrypter, Jigsaw, Petya, ecc.

3) Minacce IoT (attacchi attraverso dispositivi IOT compromessi)

- IoT sta per Internet delle cose. L'IoT è un sistema di dispositivi informatici, digitali e meccanici collegati in grado di trasmettere dati su una rete senza la necessità di alcun intervento da uomo a uomo e da uomo a computer.

- Tutti questi dispositivi IoT hanno un identificatore univoco che identifica il dispositivo attraverso un codice univoco. Nel mondo di oggi, ogni dispositivo digitale che utilizziamo può essere collegato a una rete e sì, sta accadendo in quasi tutte le parti del globo.

- In questo modo, abbiamo il controllo della maggior parte degli apparecchi e dei dispositivi da un unico punto di funzionamento, ad esempio il tuo cellulare. Nel mondo di oggi, puoi usare il tuo cellulare per spegnere le luci, far funzionare Alexa, far funzionare il frigorifero e le lavatrici, ecc. Quindi, molti dispositivi di consumo sono ora interconnessi.

- In altre parole, se si accede a un dispositivo, è possibile accedervi tutti e ciò comporta un aumento del rischio di attacchi e lacune nei titoli.

- Potrebbero esserci molte ragioni per queste lacune come interfacce Web non sicure e trasferimenti di dati, mancanza di conoscenza della sicurezza, metodi di autenticazione insufficienti, wifi non sicuro, ecc. Di seguito una mappa che mostra le minacce relative a Internet delle cose.

4) Sicurezza cloud

- C'è paura e molte organizzazioni non sono disposte a mettere i propri dati sul cloud e vogliono essere riservati per un certo periodo a meno che non sia garantito che il cloud sia un luogo altamente sicuro e corrisponda agli standard di sicurezza locali.

- Il motivo principale è che le grandi organizzazioni hanno i propri data center e hanno il pieno controllo su di essi, i dati si trovano nei loro siti e nella loro rete (cioè la rete interna), mentre in caso di cloud i dati non si trovano più i data center dell'azienda e anche la rete diventa esterna, il che rappresenta un rischio.

- Pochi problemi portano a attacchi al cloud, alcuni dei quali sono: configurazioni errate del cloud, API non sicure, vulnerabilità di fusione e spettro, perdita di dati dovuta a calamità naturali o errori umani.

5) Attacchi alle criptovalute e alle tecnologie adottate dalla blockchain

- Non è così a lungo che tecnologie come le criptovalute e le blockchain hanno iniziato ad essere implementate.

- Dato che queste tecnologie hanno appena superato il loro livello di infanzia e c'è un grande percorso per la loro evoluzione, quindi l'adozione di queste tecnologie da parte delle aziende ma non l'implementazione dei controlli di sicurezza appropriati è una grande minaccia, in primo luogo, potrebbero non essere consapevoli del divario si.

- Si consiglia pertanto di comprendere i controlli di sicurezza prima di implementare queste tecnologie. Alcuni degli attacchi effettuati sono l'attacco Eclipse, l'attacco Sybil e l'attacco DDOS.

6) Attacchi Progettati con l'aiuto AI e Machine Learning

Senza dubbio i big data provenienti da tutto il mondo vengono inviati ai sistemi di intelligenza artificiale per vari scopi e ci aiuta a prendere le nostre decisioni. Mentre questo è un lato positivo, può esserci anche un lato negativo. Gli hacker possono anche utilizzare l'intelligenza artificiale e l'apprendimento automatico per progettare soluzioni innovative per eseguire attacchi più sofisticati.

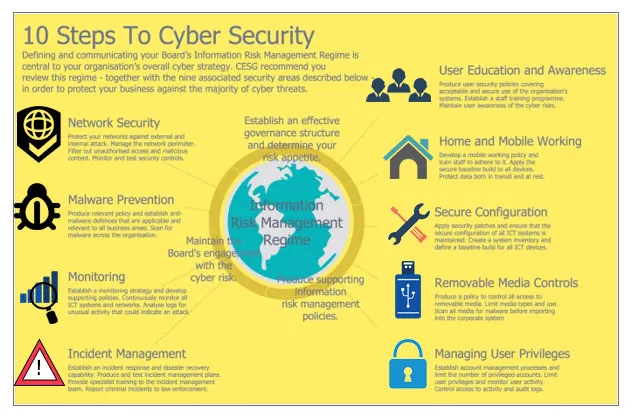

Tutto riguardava le sfide alla sicurezza informatica e abbiamo parlato delle principali sfide, ma potremmo anche essere interessati a conoscere le informazioni sui passi verso la sicurezza informatica, ecco qui:

Conclusione - Sfide per la sicurezza informatica

In questo articolo, abbiamo appreso le principali sfide alla sicurezza informatica, speriamo che questo articolo ti sia utile per acquisire conoscenze sulle sfide alla sicurezza informatica.

Articoli consigliati

Questa è una guida alle sfide nella sicurezza informatica. Qui discutiamo dell'introduzione e delle principali sfide alla sicurezza informatica che includono minacce persistenti avanzate, evoluzione del ransomware, minacce IoT, sicurezza del cloud, attacchi alle criptovalute e tecnologie adottate dalla Blockchain. Puoi anche consultare i seguenti articoli per saperne di più–

- Che cos'è la sicurezza informatica?

- Tipi di sicurezza informatica

- Il ruolo di importanza della sicurezza informatica nella nostra vita

- Carriere nella sicurezza informatica

- Cyber Marketing

- Eclipse vs IntelliJ | Le 6 principali differenze che dovresti conoscere