Tecniche di sicurezza dei dati

Se Internet e la tecnologia dell'informazione hanno semplificato la nostra vita, hanno anche dato vita a una serie di minacce basate sulla sicurezza. Pertanto, è diventato altrettanto importante proteggere i dati cruciali e altre informazioni con adeguate tecniche di sicurezza e riservatezza dei dati. Tuttavia, la prima attività da svolgere è identificare i dati riservati che si desidera proteggere da eventuali perdite. Questa identificazione può essere effettuata solo dopo aver completato con attenzione il controllo. Una volta compreso il significato della sicurezza dei dati, il tuo prossimo compito è ottenere una comprensione metodica di quali parti dei tuoi dati sono vulnerabili e necessitano di una protezione definita.

Gli hacker, i phisher e i farmacie sono diventati piuttosto intelligenti in questi giorni e quindi è necessario essere più intelligenti di loro per annullare qualsiasi fattore di rischio esistente. Le tecniche di sicurezza dei dati evidenziano tutti i passaggi fondamentali che devono essere presi per mantenere le informazioni sicure e intatte. Ma è importante ricordare in questo momento che non tutti i passaggi possono essere applicabili e rilevanti per ogni azienda.

Iniziamo con gli 8 importanti esempi di tecniche di protezione dei dati e privacy:

# 1. Tecniche di sicurezza dei dati - Installazione di software antivirus

Dopo aver compreso il significato della sicurezza dei dati, cominciamo con diversi tipi di virus e minacce di malware che continuano ad attaccare il sistema informatico. Quindi diventa abbastanza essenziale che su ogni sistema informatico sia installato un software antivirus aggiornato ed è uno dei migliori esempi di sicurezza dei dati. La semplice installazione del software non risolverà il tuo scopo, ma è necessario aggiornarlo su base regolare almeno in una settimana. È necessario disporre della conoscenza della configurazione del software. Tuttavia, è anche fondamentale conoscere i diversi tipi di virus. Naturalmente, sono ospiti indesiderati che penetrano nel tuo computer attraverso varie fonti come dischi rigidi esterni tra cui pen drive, CD o DVD infetti, navigazione di siti Web non protetti, e-mail e altri file e documenti. Alcuni virus possono essere facilmente rilevati e rimossi con il software antivirus mentre altri sono nascosti e diventa difficile rintracciarli. Oltre ai virus, anche il computer può essere interessato-

- Cavalli di Troia

Questo è un termine greco che se penetra nel tuo computer può portare codici dannosi che possono avere un impatto negativo su file e software importanti. I cavalli di Troia attaccano sostanzialmente il sistema quando scarichi qualcosa da una fonte sconosciuta e non protetta. Pertanto, è necessario verificare l'autenticità del sito Web prima di iniziare a scaricare un file.

- Worms

Secondo gli esperti di sicurezza, i worm rappresentano una minaccia ancora maggiore rispetto al virus e possono facilmente entrare nel sistema. Di solito attaccano tramite e-mail fraudolente o siti Web falsi che infettano file e documenti. Si diffondono più rapidamente e attaccano contemporaneamente il sistema di massa.

# 2. Installazione degli ultimi aggiornamenti per eliminare le minacce alle tecniche di sicurezza dei dati

È stato scoperto attraverso uno studio che la maggior parte dei software Microsoft come il sistema operativo come Windows XP ha codici altamente sensibili. È probabile che questi codici possano presentare alcuni errori che a volte sono difficili da rilevare, ma questo è anche uno dei migliori esempi di sicurezza dei dati. Questi errori includono principalmente la funzione impropria dei codici, i blocchi dei programmi e così via. Tendono a indebolire la sicurezza di cui gli hacker traggono facilmente vantaggio. Sono in grado di accedere ai file protetti e spesso possono danneggiare i dati attraverso diversi metodi illegali.

Tuttavia, non è possibile risolvere tali problemi. Puoi utilizzare aggiornamenti e patch scaricandoli gratuitamente. Sono anche chiamati service pack. Dovresti tenere d'occhio gli aggiornamenti del programma. È meglio non utilizzare vecchie versioni del sistema operativo Microsoft o MS Office come 1998, 2001, 2003, XP, 0W`ord doc, Powerpoint, Excel, Outlook e così via.

# 3. Tecniche di sicurezza dei dati - Non utilizzare spyware e adware

Come proprietario di un computer, devi solo essere vigile sulle minacce di virus e worm che penetrano nel sistema informatico, ma anche su vari altri pericoli che sono dannosi e pericolosi per i tuoi file e documenti riservati. È meglio navigare o navigare in Internet da soli. Assicurati che nessuno stia spiando le tue abitudini di navigazione e raccolga informazioni sensibili dal tuo computer. Ma prima, dovresti sapere che l'adware è.

- adware

L'adware è di solito un software di spionaggio che consente a una persona di conoscere il tipo di pagine Web che visiti su Internet. Potresti esserti imbattuto in annunci pop-up che sostanzialmente appaiono in una finestra diversa durante la navigazione in Internet. Se si desidera eliminare tali annunci non necessari, è necessario immobilizzare alcune parti dei controlli JavaScript e ActiveX. Tuttavia, ci sono alcune eccezioni al falso adware. Ciò dipende in gran parte dall'autenticità del software e dagli accordi delle sue licenze.

- spyware

D'altra parte, lo spyware è come i bug indesiderati che violano il tuo computer da solo. Sono fondamentalmente cavalli di Troia o un file illegale che viene scaricato automaticamente anche quando non lo si desidera. Spezza le tue informazioni e le tue attività sul tuo computer registrandole tutte su un disco rigido a tua insaputa. Questo in effetti rende il lavoro più facile per gli hacker in quanto possono facilmente rilevare le tue informazioni riservate come password, dettagli bancari, pin della carta bancomat e così via.

# 4. Tecniche di sicurezza dei dati: scegli sempre password insolita e ingannevole

Molte volte devi aver letto che gli hacker sono stati in grado di hackerare un account di posta elettronica o un sito Web perché potevano facilmente abbattere la password. Una password è uno degli strumenti importanti che mantengono tutte le tue informazioni al sicuro. Si consiglia di scegliere una password che abbia una buona forza in termini di caratteri. Potresti lamentarti che le password complicate sono abbastanza difficili da memorizzare e spesso le persone tendono a dimenticarle. Ma puoi annotarlo da qualche parte. I seguenti passaggi necessari devono essere assicurati per mantenere la tua password protetta-

- Annota sempre la password in un luogo sicuro e non sugli schermi dei monitor dei computer in cui è possibile accedervi facilmente

- Quando accedi al tuo account (e-mail, Facebook o Twitter), l'amministratore di solito ti offre due opzioni; Ricorda la password e no. Non scegliere mai la prima opzione. In questo modo chiunque operi sul tuo computer può visualizzare la tua password

- Non rivelare la tua password a nessuno, nemmeno al tuo amico più stretto o parente di cui ti fidi completamente

- Dovresti continuare a cambiare la password per una durata di alcuni mesi. Non conservare mai una password per nessun account troppo a lungo

- Cerca di mantenere password diverse per account diversi. Ad esempio, la password del tuo ID email non deve corrispondere a Facebook o viceversa. Supponiamo di dover inviare un ID di posta elettronica anche se la password non dovrebbe mai essere la stessa

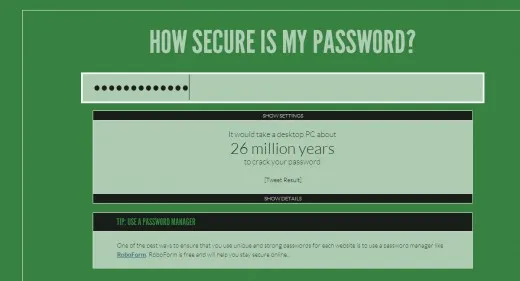

# 5. Tecniche di sicurezza dei dati - Creazione di una password complessa

Una password sicura è anche nell'elenco degli esempi di sicurezza dei dati perché sei già molto consapevole della necessità di creare una password completa e sicura che non rientri facilmente nel radar degli hacker. Gli aggressori di solito fanno uso di strumenti per decifrare le password come ipotesi intelligenti, automazione e dizionario degli attacchi.

Alcune caratteristiche essenziali di una password complessa

- Una lunghezza ideale di qualsiasi password non è inferiore a otto caratteri

- Dovrebbe sempre includere un carattere digitato in maiuscolo, minuscolo, caratteri speciali come (@, #, $) noti anche come simboli e almeno un numero da uno a zero. È ideale per mettere i simboli in seconda o sesta posizione

- Si prega di fare queste come password; il tuo nome, ID utente, data di nascita, la località in cui vivi, il nome dei tuoi genitori, il nome della scuola o dell'istituzione, il numero del veicolo, il numero di cellulare o qualsiasi parola estremamente semplice.

Corsi consigliati

- Programma su Windows 10

- Programma bundle di test del software

- Programma di programmazione Python

- Formazione sulla certificazione online a Django

# 6. Tecniche di sicurezza dei dati: cerca di evitare i pericoli delle e-mail

Spesso si presume che l'e-mail sia oggi uno dei mezzi più importanti ed efficaci per le comunicazioni elettroniche. È assolutamente corretto. Tuttavia, si deve vedere anche l'altro lato della medaglia. Se non sei vigile e stai vigile sul tuo account e-mail, allora stai affrontando molti problemi. Gli esperti informatici ritengono che le e-mail siano i metodi più facili e veloci probabilmente utilizzati dagli aggressori per inviare virus nella maggior parte dei sistemi informatici in un ufficio. Ecco i passaggi per garantire la sicurezza e la privacy della posta elettronica.

- Email protette da password

Quasi ogni ID e-mail è protetto da una password ed è necessario accedere digitando nome utente e password. Nessuno può utilizzare il tuo account e-mail per qualsiasi scopo senza conoscere la password.

- Controlla tutto prima di premere Invia

È estremamente facile inviare una mail a chiunque con un semplice clic sul pulsante Invia. Tuttavia, devi essere molto attento prima di inviare un'e-mail a nessuno. È necessario assicurarsi di aver inserito l'indirizzo e-mail corretto e completo del destinatario. Come proprietario dell'azienda, è tua responsabilità insegnare ai tuoi dipendenti il processo di protezione delle informazioni riservate.

- Mantenere le dichiarazioni sulla privacy

La maggior parte delle grandi aziende ha una dichiarazione sulla privacy che è inclusa nelle loro e-mail. Lo troverai principalmente verso la fine della posta probabilmente sotto forma di testo della firma. Bene, se chiedi a un esperto, direbbe sicuramente che è un ottimo strumento da avere nel tuo bene.

- Non sotto l'attacco di phishing

Questi sono i trucchi più comuni usati dagli hacker o dai phisher per intrappolare le vittime attraverso ID e-mail falsi o ingannevoli per conoscere alcune informazioni sensibili come dettagli bancari e altre informazioni finanziarie. Spesso si avvalgono di loghi aziendali e ID e-mail di aziende rinomate e di grandi dimensioni per colpire le loro vittime. L'e-mail sembrerà completamente autentica ma è solo una posta illegale. Cercano di attirare le persone attraverso enormi premi in denaro e altre ricompense. Si prega di fare molta attenzione e di non rispondere a tali e-mail. Eliminali immediatamente.

- Uso della crittografia e-mail

Questo è un altro modo efficace e utile per proteggere le tue e-mail dagli hacker, specialmente se il contenuto del messaggio è estremamente riservato. In uno scenario del genere, diventa davvero difficile per chiunque decodificare il contenuto perché è in un formato non crittografato.

- Utilizza i filtri antispam

Lo spam è le e-mail non necessarie o indesiderate che entrano nella tua casella di posta e ogni volta che devi pulirle. Tuttavia, con l'uso dei filtri antispam, puoi sbarazzarti di tali email indesiderate in quanto non consentiranno loro di arrivare nella tua casella di posta. Sai che la maggior parte dello spam è posta elettronica falsa che non ha alcuna rilevanza per il tuo lavoro. Possono essere inviati intenzionalmente caricati con il virus per interrompere il sistema informatico.

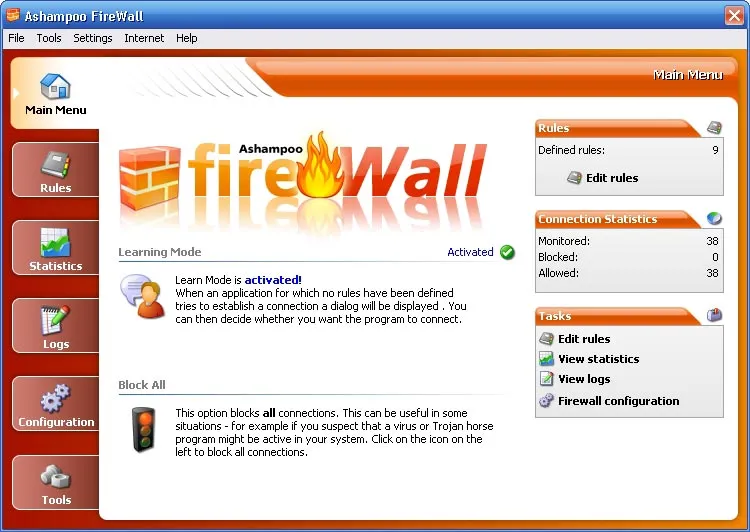

# 7. Tecniche di sicurezza dei dati - L'utilità di installare Firewall

L'installazione di un firewall è anche uno degli esempi di sicurezza dei dati perché quando si utilizza Internet, la connessione stabilita è da entrambi i lati. Tuttavia, durante l'accesso a Internet, è possibile imbattersi inconsapevolmente in alcune pagine Web non autorizzate. Pertanto, è necessario uno strumento di sicurezza efficace per impedire tale istanza. In pratica, il firewall svolge sempre il ruolo fondamentale di una protezione che protegge il tuo sistema da visite a siti Web fasulli. Terrà d'occhio tutti i porti e ti avviserà non appena entrerai nel territorio non protetto di un sito web.

È possibile installare il firewall importante sotto forma di hardware o software di tecniche di sicurezza dei dati. Parlando del processo di installazione, i firewall software sono sempre più facili da installare. Tuttavia, possono essere utilizzati solo per un singolo sistema informatico. D'altro canto, i firewall hardware proteggono sostanzialmente un'intera rete di sistemi informatici. Qualunque sia la connessione Internet che puoi utilizzare; è importante installare un firewall sia per il tuo sistema personale che per l'ufficio.

# 8. Tecniche di sicurezza dei dati: blocco di tutti i file e documenti importanti

Negli esempi di sicurezza dei dati, il blocco dei file e dei documenti è anche un utile esempio di tecniche di sicurezza dei dati perché è possibile accedere ai dati elettronici da qualsiasi parte del mondo e quindi se non si desidera che tutti i documenti siano accessibili a tutti, quindi bloccare e proteggere i tuoi dati ovunque si trovino. Tuttavia, è necessario ricordare il luogo in cui sono stati protetti i dati. A parte questo, è estremamente importante proteggere anche i tuoi server.

Conclusioni sulle tecniche di sicurezza dei dati

I dati e le altre informazioni vitali archiviate nel sistema informatico sono abbastanza sensibili e riservati per te e per la tua azienda. Con le minacce informatiche che incombono, garantire una sicurezza solida e fortificata dei dati e della privacy è diventato molto cruciale. Oltre a seguire i passaggi, dovresti sempre rimanere attento e attento durante l'utilizzo di Internet.

Articoli consigliati

Questa guida all'IT ha dato vita a una serie di minacce basate sulla sicurezza. Ecco 8 modi essenziali per garantire tecniche complete di sicurezza dei dati e privacy. Questi sono i seguenti link esterni relativi alle tecniche di sicurezza dei dati.

- 32 Strumenti importanti per la sicurezza informatica Devi essere consapevole

- Applicazioni di sicurezza Android più efficaci (più recenti)

- Passo importante per avere successo nella programmazione Python (Trucchi)

- Guida completa per Android e Open Source Security (OS)

- Informazioni sulla funzione PROPER in Excel