Introduzione ai tipi di protocolli di rete

Un protocollo di rete è un gruppo di regole accompagnato dalla rete. I protocolli di rete saranno requisiti e piani formalizzati composti da regole, procedure e tipi che descrivono la comunicazione tra un paio di dispositivi sulla rete. Il protocollo può essere descritto come un approccio alle regole che consentono a un paio di entità di un programma di comunicazione di trasferire informazioni attraverso qualsiasi tipo di varietà di un mezzo fisico. Il protocollo identifica le regole, la sintassi, la semantica, nonché la sincronizzazione della comunicazione, nonché i possibili metodi di gestione degli errori. In questo articolo, discuteremo i diversi tipi di protocolli di rete.

Diversi tipi di protocolli di rete

Di seguito sono riportati diversi tipi di protocolli di rete: -

1. HTTP o HTTPs

- Questo sta per Hypertext Transfer Protocol o Hypertext Transfer Protocol (sicuro). La versione sicura è crittografata, il che significa che crittograferemo tutti i dati mentre li inviamo dal client al server.

HTTPS HTTP di livello applicazione (7)

Transport Layer (4) 80 443

- Ora client e server qui diventano molto importanti con il protocollo a livello di applicazione. Quasi tutti i protocolli a livello di applicazione utilizzano questo modello usando un dispositivo sulla rete come client, l'altro dispositivo sulla rete come server.

- Ora, quando stiamo usando HTTP o HTTPS o un trasferimento di un file. Trasferimento di un file nel formato dell'ipertesto. L'ipertesto è leggibile da un browser web. Il software client che probabilmente conosci molto bene. Questo è Google Chrome o Firefox, che può essere Microsoft Edge o il browser Safari di Apple. Questi sono tutti client Web che supportano l'uso di HTTP o HTTPS.

- Il lato server esegue anche alcuni software. Esegue il software server. Per il sito Web, di solito utilizziamo Apache, che è un software open source che è un server Web, che può essere eseguito su Linux o Windows. Abbiamo nginx che viene utilizzato in distribuzioni di siti Web molto grandi e può essere eseguito su UNIX. Abbiamo Microsoft Internet Information Services o IIS, che può essere eseguito su sistemi Microsoft. Quindi ci sono diverse opzioni di server Web che un amministratore di server può installare per ospitare un sito Web su Internet. Quindi lo scopo del client-server qui è di avere un software client come un browser Web e un server Web come Apache, per lavorare insieme, per trasferire questi documenti ipertestuali al fine di ottenere il sito Web dal server al cliente.

- Il numero di porta identifica in modo univoco il protocollo di livello 7 utilizzato al livello 4. Ciò che possiamo fare è utilizzare questi numeri di porta per identificare facilmente il traffico al livello 4, HTTP per impostazione predefinita abbiamo la porta 80 e per HTTPS per impostazione predefinita, abbiamo la porta 443 come protocolli del livello di trasporto.

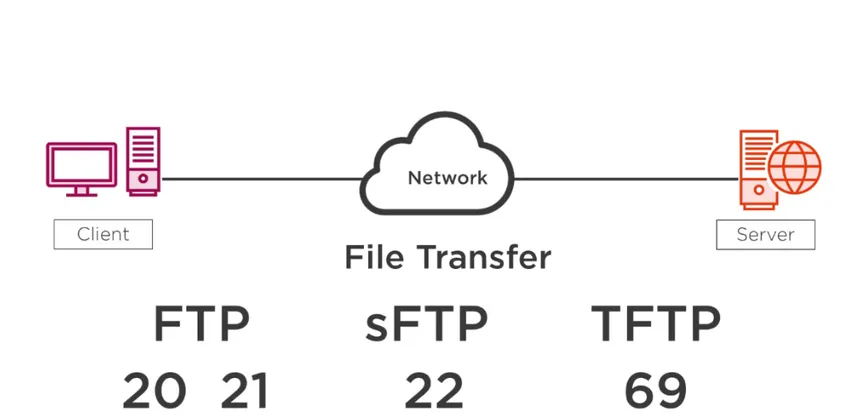

2. FTP (File Transfer Protocol)

- L'FTP ci consente di trasferire file da un client a un server o da un server a un client.

- Possiamo farlo in entrambe le direzioni qui, e questo protocollo sarà FTP, sFTP o TFTP.

- FTP è un protocollo di trasferimento file, SFTP è un protocollo di trasferimento file sicuro e TFTP è un protocollo di trasferimento file Trivial .

- FTP e SFTP sono abbastanza simili tra loro. Questi protocolli trasferiranno i file da un dispositivo all'altro e sono disponibili software client e server appositamente progettati per questo scopo.

- TFTP funziona in modo leggermente diverso. È pensato per l'invio di piccoli file tra due dispositivi o per avere semplici configurazioni in cui è possibile trasferire rapidamente un file senza doversi preoccupare dell'autenticazione o avere problemi con i firewall che causano la riduzione del traffico.

- FTP e SFTP richiedono in genere sia un nome utente che una password per trasferire questi file. TFTP non lo richiede. SFTP specificamente qui sta per crittografare il traffico.

- FTP utilizzerà entrambe le porte 20 e 21; uno viene utilizzato per l'autenticazione, l'altro viene utilizzato per il trasferimento di informazioni. La porta 22 viene utilizzata per SFTP e la ragione per cui è la porta 22 è in realtà il numero di porta per un altro protocollo che vedremo chiamato Secure Shell o SSH, e ciò che accade qui è effettivamente prendere il protocollo FTP e inserirlo di una sessione SSH, che ci consente di crittografare il traffico ed è il motivo per cui i numeri di porta sono gli stessi sia per SFTP che per SSH. TFTP utilizza il numero di porta 69.

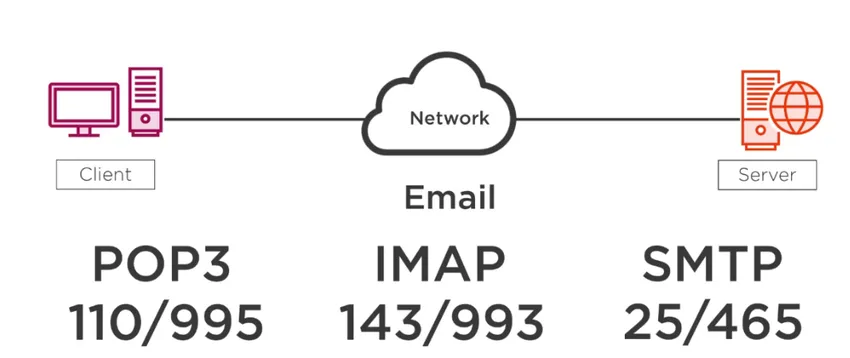

3. Protocolli e-mail (POP3, IMAP, SMTP)

- L'e-mail è progettata specificamente per il trasferimento di file. Stiamo trasferendo file che sono effettivamente nel formato di questi documenti e-mail. Per la posta elettronica, abbiamo tre protocolli che utilizziamo. Due di questi sono utilizzati da un client per recuperare la posta da un server. Quindi POP e IMAP sono esplicitamente usati per prendere messaggi di posta elettronica che vivono attualmente su un server, forse Gmail o forse il server di posta elettronica della tua azienda, e lo usano per trasferire quei messaggi di posta elettronica sul tuo client, un tipo di client di posta che risiede sul tuo postazione di lavoro.

- SMTP, tuttavia, è Simple Mail Transfer Protocol. Questo protocollo accetta un messaggio creato su un'applicazione e-mail client e lo utilizza quindi per inviare tale e-mail a un server SMTP. SMTP viene utilizzato per inoltrare l'e-mail al server, quindi il server scopre come inviare i messaggi al destinatario desiderato.

- POP sta per Post Office Protocol, stiamo usando la versione 3 lì.

- IMAP è Internet Message Access Protocol e quindi come SMTP è Simple Mail Transfer Protocol. Tutti questi protocolli funzionano in modalità non crittografata o crittografata.

- Quindi qui con POP3, per il traffico non crittografato useremo la porta 110; per il traffico crittografato, utilizzeremo la porta 995. IMAP, utilizzeremo la porta 143 per il traffico non crittografato, la porta 993 per il traffico crittografato e per SMTP utilizzeremo la porta 25 per non crittografata e 465 per crittografata.

4. TCP (Transmission Control Protocol) e UDP (User Datagram Protocol)

Esistono due protocolli di rete comuni utilizzati per inviare pacchetti di dati su una rete. Insieme a TCP e UDP anticipano i pacchetti di dati attraverso il dispositivo applicando porte a router diversi fino a quando non si collegheranno con l'ultima destinazione. Inoltre, vengono utilizzati per inviare i pacchetti verso l'indirizzo IP con il destinatario. Allo stesso modo TCP e UDP si concentrano sulla parte superiore dell'IP o del protocollo Internet.

TCP / IP

UDP / IP, che viene utilizzato molto spesso, ma sono appena indicati come TCP e UDP.

- TCP è tra i protocolli più utilizzati su Internet.

- TCP è una conversazione a due vie.

- TCP è focalizzato sulla stabilità.

- I pacchetti saranno istruiti e numerati.

- I pacchetti verranno controllati per errore.

UDP

UDP non eseguirà tutti i controlli degli errori effettuati da TCP

- Errore durante il controllo dei punti più lenti verso il basso.

- I pacchetti vengono semplicemente consegnati al destinatario.

Utilizzato quando si desidera la velocità e sarà richiesta la modifica dell'errore

- Trasmissioni in diretta

Conclusione - Tipi di protocolli di rete

Sebbene l'idea più antica della rete sia di solito fondamentale in quasi tutte le parti della cultura, nonché le reti di computer e i protocolli hanno trasformato in modo permanente il modo in cui gli esseri umani lavorano, si esibiscono e si connettono. Forzando fortemente nelle parti dell'esistenza che nessuno aveva previsto, le reti digitali ci rafforzano ulteriormente in futuro. Nuovi protocolli e requisiti emergeranno, nuove applicazioni possono essere sviluppate e le nostre vite probabilmente saranno ulteriormente trasformate e migliorate.

Articoli consigliati

Questa è stata una guida ai tipi di protocolli di rete. Qui discutiamo i diversi tipi di protocolli con spiegazioni dettagliate. Puoi anche consultare i nostri altri articoli suggeriti per saperne di più -

- Dispositivi di rete

- Strategie di rete

- Hardware per computer vs rete

- Domande di intervista in rete

- Dispositivi firewall

- Cos'è il router?

- SSH vs SSL | Top 8 Differenze e confronti