Cos'è l'algoritmo IDEA?

IDEA sta per International Data Encryption Algorithm. È fondamentalmente un algoritmo di cifratura a blocchi simmetrico. L'algoritmo asimmetrico utilizza la stessa chiave sia per la crittografia che per la decrittografia. Un codice a blocchi divide il messaggio in blocchi, ognuno di lunghezza fissa, e quindi crittografare ogni blocco in modo indipendente.

Comprensione dell'algoritmo IDEA

- La dimensione tipica del blocco è di 16 byte di 128 bit. Un codice a blocchi di solito funziona in blocchi rotondi in cui parte della chiave viene applicata al round e quindi vengono eseguite altre operazioni su di esso. Dopo un certo numero di round, diciamo tra 10 e 16, finiamo con il nostro testo cifrato per quel blocco.

- Il blocco di testo cifrato ha esattamente le stesse dimensioni del blocco di testo semplice, 16 byte. Per ogni round, operiamo sul blocco utilizzando una parte della chiave di crittografia che chiamiamo chiave rotonda. Deriviamo le chiavi multiple rotonde dalla chiave di crittografia utilizzando un programma di chiavi.

- Il programma delle chiavi è un algoritmo che sposta, XOR, moltiplica ed esegue altri tipi di operazioni sulla chiave di crittografia originale per creare queste chiavi rotonde. Bene, se ho un blocco a 16 byte e ho una chiave a 128 bit, che è anche 16 byte,

Confusione e diffusione

Comprendiamo la differenza tra Confusione e Diffusione.

Confusione

- La confusione ha a che fare con la relazione tra chiave e testo cifrato.

- Garantiamo che una piccola modifica della chiave porta a una grande modifica del testo cifrato.

- XOR non è sufficiente; uno a uno.

- Programma chiave.

Diffusione

- La diffusione ha a che fare con la relazione tra il messaggio e il testo cifrato.

- Una piccola modifica nel messaggio -> grande modifica nel testo cifrato.

- Nasconde i motivi all'interno del messaggio.

Pertanto, la modalità di funzionamento del libro di codice elettronico, di solito eseguiremo un codice a blocchi nella modalità di funzionamento di Cipher Block Chaining o CBC. Con il concatenamento del blocco di cifratura, XOR il testo cifrato del blocco precedente con il blocco precedente con il testo normale del blocco successivo, prima di essere crittografato. In questo modo, ogni blocco nel messaggio dipende da tutti i blocchi precedenti.

Data Encryption Standard (DES)

Diamo un'occhiata ad alcuni aspetti del Data Encryption Standard (DES).

Lunghezza chiave

- Ingresso a 64 bit

- Controllo di parità a 8 bit

- Chiave efficace a 56 bit

Debolezza

- Teorico

- Tasto corto

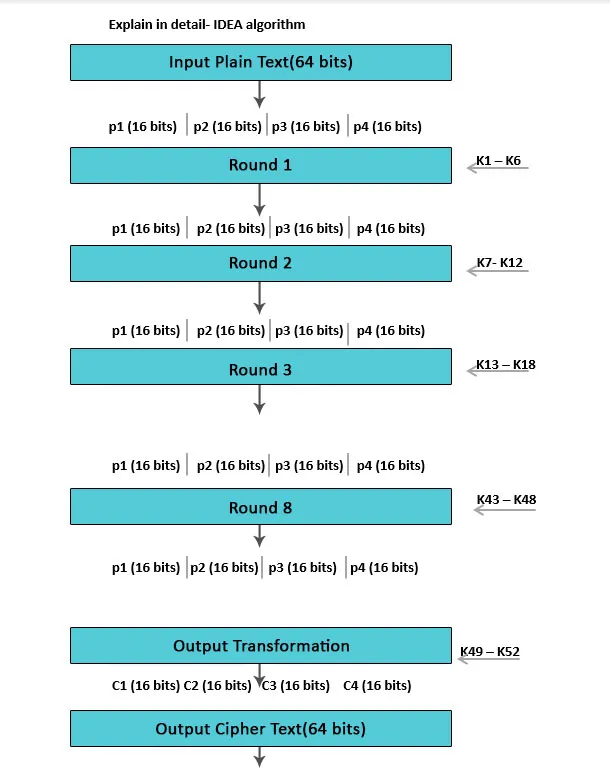

Comprensione dettagliata dell'algoritmo IDEA

Il testo in input a 64 bit in blocco diviso in 4 parti (16 bit ciascuna) Dichiarare da p1 a p4

- Pertanto, da p1 a p4 saranno gli input per il round iniziale dell'algoritmo.

- Ci sono 8 di questi round.

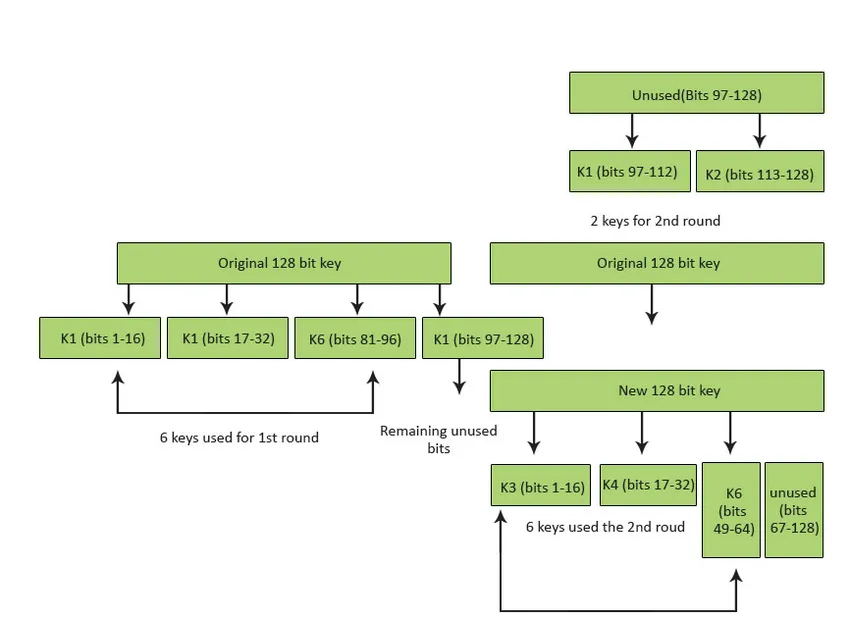

- La chiave è composta da 128 bit.

- In ogni round verranno prodotte 6 sottochiavi.

- Ciascuna delle sottochiavi include 16 bit.

- Tutti questi sottochiavi verranno inseriti nei 4 blocchi di input da p1 a p4.

- Le ultime azioni includono la trasformazione dell'output che di solito beneficia semplicemente di 4 sottochiavi.

- L'ultimo risultato creato è 4 blocchi di testo cifrato da C1 a C4 (ciascuno di 16 bit).

- Sono mescolati per creare l'ultimo blocco di testo cifrato a 64 bit.

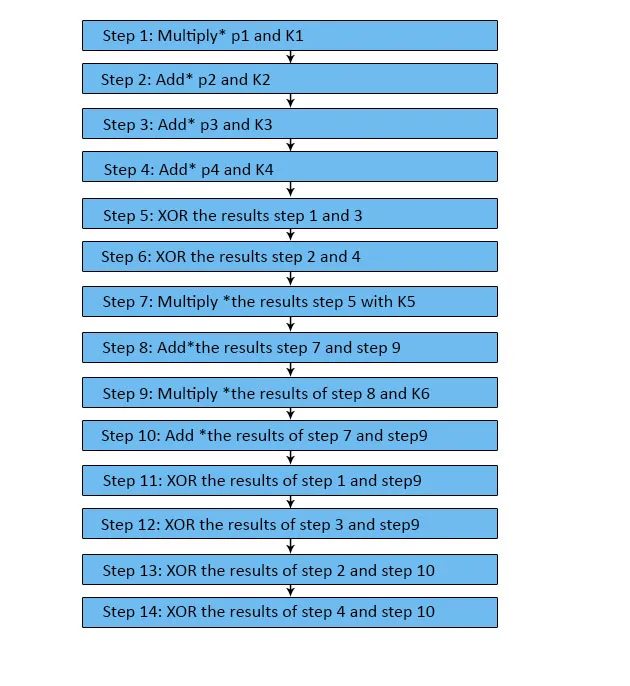

Informazioni round singolo

- Ci sono 8 round in IDEA

- Ciascuno richiede una serie di operazioni attorno ai quattro blocchi di dati applicando 6 chiavi.

- Questi passaggi svolgono numerose attività matematiche.

- Esistono più procedure *, aggiungi * e XOR.

- Moltiplica * significa modulo di moltiplicazione

- Aggiungi * richiede modulo aggiuntivo

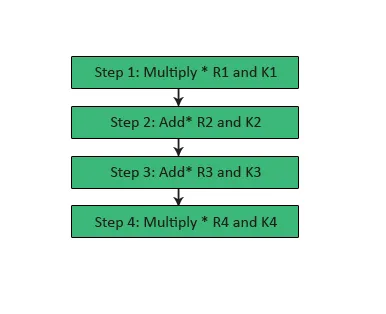

Trasformazione dell'uscita

- Può essere una procedura unica.

- Richiede posti entro la fine dell'ottavo round.

- L'input verso la trasformazione Output è un valore a 64 bit diviso in 4 sottoblocchi (stato da R1 a R4 ogni 16 bit).

- Qui vengono utilizzate le quattro sottochiavi da 16 bit (da K1 a K4).

- Il processo di trasformazione del risultato può essere il seguente.

Conclusione

- IDEA può essere una cifra riconosciuta che è stata esaminata da molti esperti per la precedente creazione di 10 sottochiavi per il round, ciascuno degli 8 round utilizza 6 sottochiavi (quindi 8 * 6 = 48 sottochiavi sono essenziali per turni). La trasformazione dell'ultimo risultato beneficia di 4 sottochiavi (ovvero 48 + 4 = 52 sottochiavi totali). Da una chiave di input a 128 bit, tutte queste 52 sottochiavi verranno prodotte anni, ma non è stato trovato alcun strike contro cinque o più alti dei suoi 8, 5 colpi.

- A causa della sua durezza contro gli attacchi crittoanalitici e della sua inclusione in diversi accordi crittografici ben noti, si può fidare dell'IDEA. L'algoritmo IDEA di base non è sicuramente quello che può essere paragonato per efficacia o sicurezza con versioni semplici di DES o AES. L'algoritmo IDEA di base ha lo scopo di aiutare gli studenti a familiarizzare con l'algoritmo IDEA fornendo una versione di IDEA che consente alle istanze di funzionare bene manualmente e anche di offrire un confronto tra la tecnica di IDEA e le modalità di DES e AES .

Articoli consigliati

Questa è stata una guida all'algoritmo IDEA. Qui abbiamo discusso dell'algoritmo IDEA di Data Encryption Standard, Single Round Information, Output Transformation, Confusion e Diffusion of IDEA. Puoi anche consultare i nostri altri articoli suggeriti per saperne di più -

- K: significa algoritmo di clustering

- Algoritmo Naive Bayes

- Algoritmo di ray tracing

- Che cos'è un avido algoritmo?