Introduzione alle modalità Block Cipher

Esistono due tipi di algoritmo, uno è lo stream cipher e l'altro è il blocco Cipher. In questo articolo, vedremo le modalità operative della cifra in blocchi. Prima di questo, abbiamo discusso del codice a blocchi. La crittografia a blocchi è una tecnica di crittografia, in cui la crittografia e la decrittografia avvengono blocco per blocco. Crittografa un blocco di testo alla volta e decodifica un blocco di testo crittografato alla volta. I blocchi utilizzati in questo processo sono di 64 bit o più.

Blocca le modalità operative di cifratura

Ci sono 5 modalità di funzionamento nel codice a blocchi.

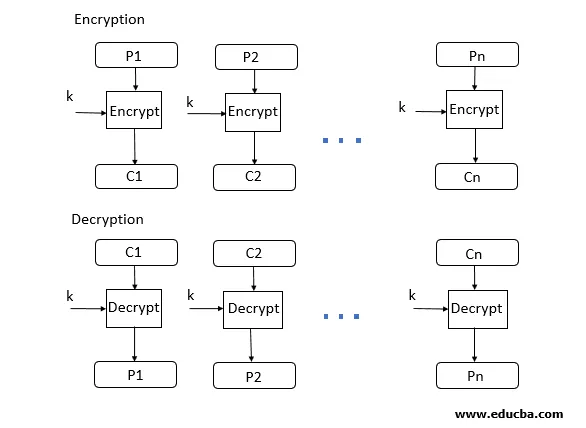

1. Modalità BCE

- La modalità ECB è l'acronimo di Electronic Code Block Mode. È una delle modalità di funzionamento più semplici. In questa modalità, il testo in chiaro è diviso in un blocco in cui ogni blocco ha 64 bit. Quindi ogni blocco viene crittografato separatamente. La stessa chiave viene utilizzata per la crittografia di tutti i blocchi. Ogni blocco viene crittografato utilizzando la chiave e crea il blocco del testo cifrato.

- Sul lato ricevitore, i dati sono divisi in un blocco, ciascuno di 64 bit. La stessa chiave utilizzata per la crittografia viene utilizzata per la decrittografia. Prende il testo cifrato a 64 bit e usando la chiave converti il testo cifrato in testo semplice.

- Poiché la stessa chiave viene utilizzata per la crittografia di tutti i blocchi, se il blocco di testo normale viene ripetuto nel messaggio originale, verrà ripetuto anche il blocco corrispondente di testo cifrato. Come lo stesso tasto utilizzato per tutti i blocchi, per evitare la ripetizione del blocco la modalità ECB viene utilizzata per un solo messaggio di piccole dimensioni in cui la ripetizione del blocco di testo semplice è inferiore.

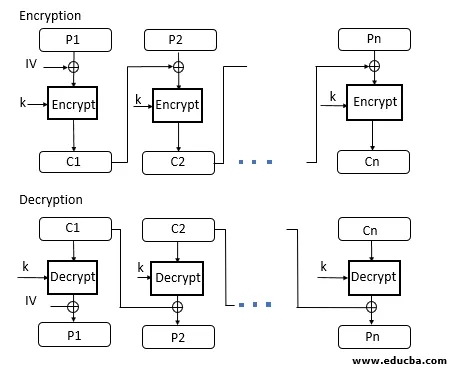

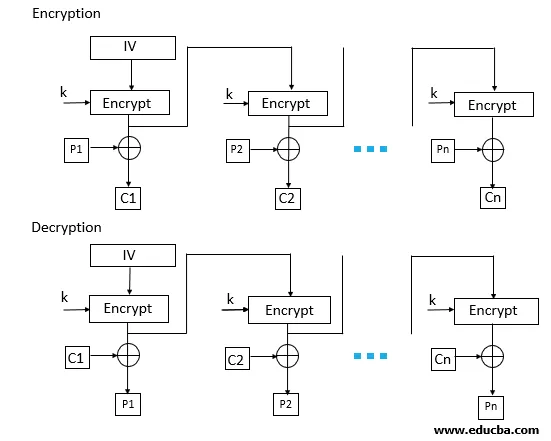

2. Modalità CBC

- La modalità CBC è l'acronimo di Cipher block Mode sul lato mittente, il testo in chiaro è diviso in blocchi. In questa modalità viene utilizzato IV (vettore di inizializzazione) che può essere un blocco casuale di testo. IV viene utilizzato per rendere unico il testo cifrato di ciascun blocco.

- Il primo blocco di testo semplice e IV viene combinato utilizzando l'operazione XOR e quindi crittografato il messaggio risultante utilizzando la chiave e forma il primo blocco di testo cifrato. il primo blocco di testo cifrato viene utilizzato come IV per il secondo blocco di testo semplice. la stessa procedura verrà seguita per tutti i blocchi di testo semplice.

- Sul lato ricevitore, il testo cifrato è diviso in blocchi. Il primo testo cifrato a blocchi viene decrittografato utilizzando la stessa chiave utilizzata per la crittografia. Il risultato decrittografato sarà XOR con il IV e formerà il primo blocco di testo semplice. Anche il secondo blocco di testo cifrato viene decrittografato usando la stessa chiave e il risultato della decrittazione sarà XOR con il primo blocco di testo cifrato e formerà il secondo blocco di testo semplice. La stessa procedura viene utilizzata per tutti i blocchi.

- La modalità CBC assicura che se il blocco di testo semplice viene ripetuto nel messaggio originale, produrrà il diverso testo cifrato per i blocchi corrispondenti.

Si noti che la chiave utilizzata in modalità CBC è la stessa, solo IV è diverso che viene inizializzato in un punto iniziale.

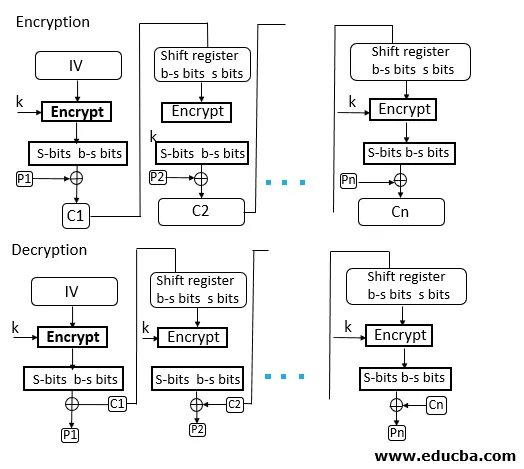

3. Modalità CFB

- La modalità CFB è l'acronimo di Cipher Feedback Mode. In questa modalità, i dati vengono crittografati sotto forma di unità in cui ogni unità ha 8 bit.

- Come la modalità concatenamento del blocco di cifratura, IV viene inizializzato. il IV è tenuto nel registro a turni. Viene crittografato utilizzando la chiave e forma il testo cifrato.

- Ora i j bit più a sinistra dell'IV crittografato sono XOR con i primi j bit del testo normale. questo processo costituirà la prima parte del testo cifrato e questo testo cifrato verrà trasmesso al destinatario.

- Ora i bit di IV vengono spostati a sinistra di j bit. pertanto la posizione j più a destra del registro a scorrimento ora contiene dati imprevedibili. queste posizioni j più a destra sono ora archiviate con il testo cifrato. il processo verrà ripetuto per tutte le unità di testo semplice.

4. Modalità OFB

- La modalità OFB indica la modalità di feedback dell'uscita. La modalità OFB è simile alla modalità CDB, l'unica differenza è in CFB il testo cifrato viene utilizzato per la fase successiva del processo di crittografia, mentre in OFB l'output della crittografia IV viene utilizzato per la fase successiva del processo di crittografia.

- Il IV viene crittografato utilizzando la chiave e il modulo IV crittografato. Il testo in chiaro e gli 8 bit più a sinistra di IV crittografati vengono combinati usando XOR e producono il testo cifrato.

- Per la fase successiva, il testo cifrato che è forma nella fase precedente viene utilizzato come IV per la successiva iterazione. la stessa procedura è seguita per tutti i blocchi.

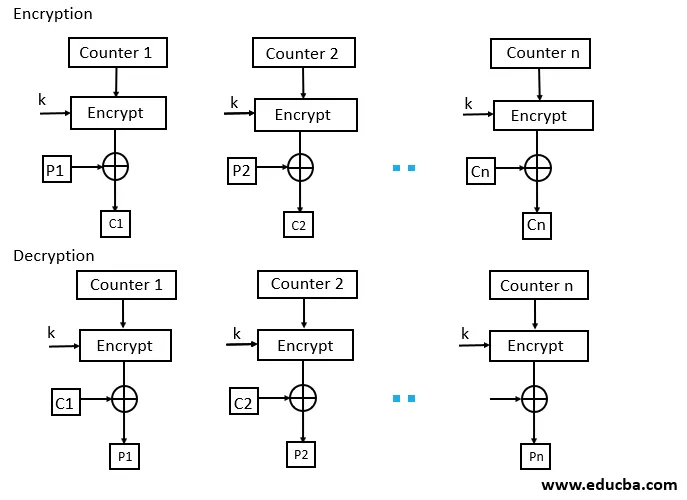

5. Modalità CTR

- La modalità CTR sta per modalità contatore. Poiché il nome è counter, utilizza la sequenza di numeri come input per l'algoritmo. quando il blocco è crittografato, per riempire il registro successivo viene utilizzato il valore del contatore successivo.

Nota: il valore del contatore verrà incrementato di 1. - Per la crittografia, il primo contatore viene crittografato utilizzando una chiave, quindi il testo in chiaro è XOR con il risultato crittografato per formare il testo cifrato.

- Il contatore verrà incrementato di 1 per la fase successiva e la stessa procedura verrà seguita per tutti i blocchi. Per la decrittazione, verrà utilizzata la stessa sequenza. Qui per convertire il testo cifrato in testo semplice ogni testo cifrato è XOR con il contatore crittografato. Per la fase successiva, il contatore verrà incrementato dello stesso verrà ripetuto per tutti i blocchi di Ciphertext.

Articoli consigliati

Questa è stata una guida alle modalità di funzionamento del blocco Cipher. Qui abbiamo visto in dettaglio le modalità di funzionamento di Block Cipher con il loro processo di crittografia e decrittografia. Puoi anche dare un'occhiata ai seguenti articoli per saperne di più–

- Tipi di cifratura

- Algoritmi simmetrici

- Tecniche di crittografia

- Algoritmo di crittografia