Che cos'è Cryptosystems?

Un sistema crittografico è un sistema che utilizza tecniche crittografiche per fornire servizi di sicurezza agli utenti. Il sistema crittografico è anche noto come un sistema di cifratura che significa convertire un formato di messaggio leggibile in un formato non leggibile. Per comprendere in dettaglio il Cryptosystem, discutiamo di un modello di cryptosystem che dimostra come il mittente e il destinatario comunicano segretamente tra loro.

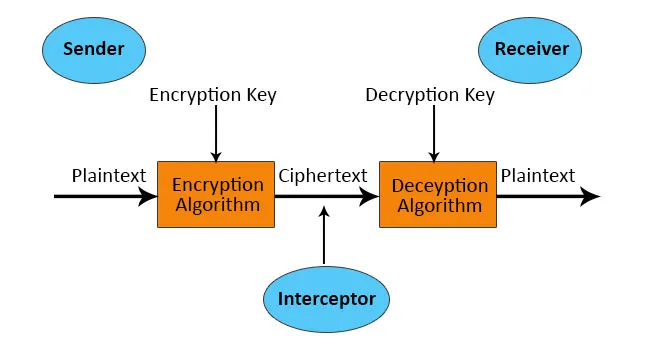

Nel diagramma sopra, puoi vedere che il mittente desidera inviare segretamente un messaggio a un destinatario, senza rivelarlo a terzi. per realizzare quel sistema crittografico entra in scena. Nel sistema mittente, il sistema crittografico accetta il mittente Messaggio i. Testo semplice e utilizzando la chiave segreta (chiave di crittografia) esegue un algoritmo di crittografia e forma un testo cifrato e quindi lo invia al destinatario. Dopo aver ricevuto il testo cifrato sul lato criptosystem del destinatario, esegui gli algoritmi di decodifica usando la chiave segreta (chiave di decrittazione) e converti il testo cifrato in testo semplice. L'obiettivo del sistema crittografico è inviare dati privati dal mittente al destinatario senza interpretazione di terze parti.

Componenti di Cryptosystem

Di seguito è riportato l'elenco dei componenti di Cryptosystem:

- Testo semplice.

- Testo cifrato.

- Algoritmo di crittografia.

- Algoritmo di decrittazione.

- Chiave crittografica.

- Chiave di decrittazione.

1) Testo semplice

Il testo in chiaro è un messaggio o dati che possono essere compresi da chiunque.

2) testo cifrato

Il testo cifrato è un messaggio o dati che non è in un formato leggibile, si ottiene eseguendo l'algoritmo di crittografia su testo semplice usando una chiave di crittografia.

3) Algoritmo di crittografia

È un processo di conversione di testo semplice in testo cifrato usando una chiave di crittografia. Sono necessari due input, ovvero testo semplice e chiave di crittografia per produrre testo cifrato.

4) Algoritmo di decrittazione

È un processo opposto di un algoritmo di crittografia, converte il testo cifrato in testo semplice usando la chiave di decrittazione. Sono necessari due input, ovvero testo cifrato e chiave di decrittazione per la produzione di testo semplice.

5) Chiave di crittografia

È una chiave utilizzata dal mittente per convertire il testo normale in testo cifrato.

6) Chiave di decrittazione

È una chiave che il destinatario utilizza per convertire il testo cifrato in testo semplice.

Tipi di Cryptosystems

Esistono due tipi di Cryptosystems: crittografia a chiave simmetrica e crittografia a chiave asimmetrica. Discutiamo questi due tipi in dettaglio.

1) Crittografia chiave simmetrica

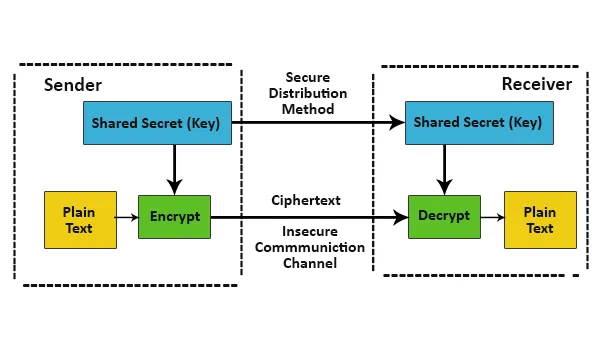

- Nella crittografia a chiave simmetrica, sia il mittente che il destinatario utilizzano la stessa chiave segreta, ovvero la chiave di crittografia per eseguire la crittografia e la decrittografia. La crittografia della chiave simmetrica è anche nota come crittografia simmetrica.

- Esistono alcuni algoritmi che utilizzano concetti chiave simmetrici per raggiungere la sicurezza. Ad esempio DES (Data Encryption Standard), IDEA (International Data Encryption Algorithm), 3DES (Triple Data Encryption Standard), Blowfish.

- La crittografia della chiave simmetrica viene utilizzata principalmente da tutti i sistemi crittografici

- Nella crittografia a chiave simmetrica, il mittente e il destinatario concordano sulla stessa chiave segreta. il mittente crittografa i dati privati, ad es. testo semplice usando una chiave segreta e li invia al destinatario. Dopo aver ricevuto i dati, il destinatario utilizza la stessa chiave segreta utilizzata dal mittente per crittografare i dati. Usando questa chiave segreta converte il testo cifrato in testo semplice.

Nell'immagine seguente possiamo vedere il funzionamento della crittografia della chiave simmetrica.

Caratteristiche del sistema crittografico in caso di crittografia a chiave simmetrica: -

Caratteristiche del sistema crittografico in caso di crittografia a chiave simmetrica: -

- Poiché utilizzano la stessa chiave per la crittografia e la decrittografia, devono condividere quella chiave segreta

- Per evitare qualsiasi tipo di attacco, la chiave segreta deve essere aggiornata a intervalli regolari.

- La lunghezza della chiave segreta nella crittografia della chiave simmetrica è piccola, quindi il processo di crittografia e decrittografia è più veloce.

- È necessario un meccanismo per condividere una chiave segreta tra il mittente e il destinatario.

Sfide per la crittografia a chiave simmetrica-

Generazione della chiave segreta: per condividere la chiave segreta sia il mittente che il destinatario devono concordare la chiave simmetrica che richiede un meccanismo di generazione della chiave in atto.

Problema di attendibilità: deve esserci fiducia tra il mittente e il destinatario mentre condividono la chiave simmetrica. Ad esempio, supponiamo che il destinatario abbia perso la sua chiave segreta per gli attaccanti e non ne informi il mittente.

2) Crittografia chiave asimmetrica

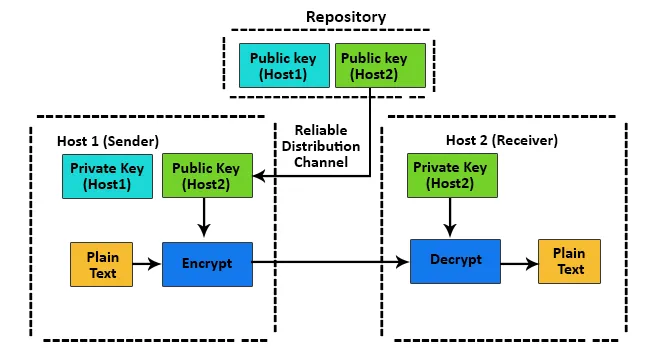

Nella crittografia a chiave asimmetrica, due mittenti diversi vengono utilizzati dal mittente e dal destinatario per i processi di crittografia e decrittografia. La crittografia a chiave asimmetrica è anche nota come crittografia a chiave pubblica.

Nell'immagine sopra, possiamo vedere come funziona la crittografia della chiave asimmetrica.

- Nella crittografia della chiave asimmetrica, vengono utilizzate due chiavi. cioè chiave pubblica e chiave privata. Queste due chiavi sono correlate tra loro in modo matematico. Una chiave pubblica viene archiviata in un repository pubblico e le chiavi private vengono archiviate in un repository privato.

- Utilizzando il mittente della chiave pubblica del destinatario crittografare i dati privati e inviarli al destinatario. Dopo aver ricevuto dati privati, il destinatario utilizza i suoi dati privati per decrittografare i dati privati.

- La lunghezza delle chiavi nella crittografia a chiave asimmetrica è grande, quindi i processi di crittografia e decrittografia nella crittografia a chiave asimmetrica diventano lenti rispetto alla crittografia a chiave simmetrica.

- Calcolare la chiave privata sulla base della chiave pubblica non è così semplice dal punto di vista computazionale. Di conseguenza, le chiavi pubbliche possono essere condivise liberamente, consentendo agli utenti di crittografare facilmente e comodamente i contenuti e verificare le firme digitali, e le chiavi private possono essere mantenute segrete, assicurandosi che il contenuto possa essere decrittografato e che le firme digitali possano essere create solo con chiave privata proprietari. I sistemi crittografici a chiave asimmetrica devono affrontare la sfida, ovvero l'utente deve essere sicuro che la chiave pubblica che sta utilizzando per la trasmissione con un individuo sia in realtà la chiave pubblica di quella persona e non sia stata gestita da un utente malintenzionato.

- Anche perché le chiavi pubbliche devono essere condivise ma queste chiavi pubbliche sono di grandi dimensioni, quindi è difficile da ricordare, quindi sono archiviate su certificati digitali per la trasmissione e la condivisione sicure. Sebbene le chiavi private non possano essere condivise, sono semplicemente archiviate nel software cloud o nel sistema operativo in uso o su dispositivi hardware. Molti protocolli Internet come SSH, OpenPGP, SSL / TLS utilizzati nella crittografia asimmetrica per le funzioni di crittografia e firma digitale.

Conclusione

In questo articolo, abbiamo visto come il sistema crittografico aiuta a crittografare e decrittografare i messaggi in modo sicuro e conveniente.

Articoli consigliati

Questa è stata una guida a Cryptosystems. Qui abbiamo discusso di cos'è Cryptosystems? i suoi componenti e tipi, rispettivamente con uno schema a blocchi adeguato. Puoi anche consultare i nostri altri articoli suggeriti per saperne di più -

- Algoritmo di firma digitale

- Cos'è la crittografia?

- Crittografia vs Crittografia

- Domande sul colloquio sulla sicurezza IT

- Tipi di cifratura